隨著2015年7月兩位著名白帽黑客查理·米勒以及克里斯·瓦拉塞克入侵了一輛Jeep自由光行駛過程的經典案例曝光,大家對汽車的安全性能提出了大大的問號。兩位黑客侵入克萊斯勒公司出品的Uconnect車載系統,遠程通過軟件向該系統發送指令,啟動車上的各種功能。

此外,寶馬ConnectedDrive數字服務系統遭入侵事件,黑客能夠利用該漏洞以遠程無線的方式侵入車輛內部,并打開車門。

特斯拉Model S遭入侵事件,研究人員通過Model S存在的漏洞打開車門并開走,同時還能向Model S發送“自殺”命令,在車輛正常行駛中突然關閉系統引擎。

此外,奧迪、保時捷、賓利和蘭博基尼等大眾旗下品牌的MegamosCrypto防護系統也遭到攻破。因此,一旦別有用心的人攻擊了私人車輛,不僅僅是造成車內財物丟失或者車輛被盜,并且極有可能危及到司機和乘客的生命安全。

TSP安全威脅分析

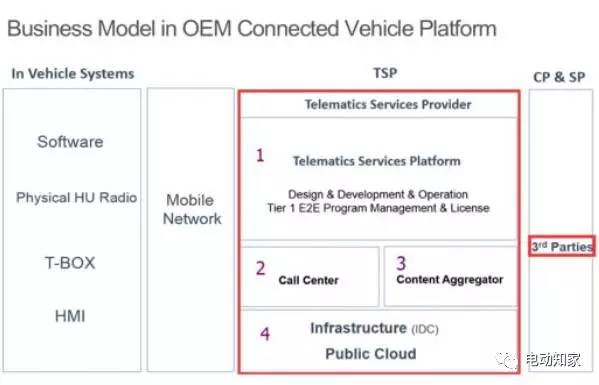

TSP(Telematics Service Provider)汽車遠程服務提供商。在 Telematics 產業鏈中居于核心地位,上接汽車、車載設備制造商、網絡運營商,下接內容提供商。Telematics 服務集合了位置服務、Gis 服務和通信服務等現代計算機技術,為車主和個人提供強大的服務:導航、娛樂、資訊、安防、SNS、遠程保養等服務。TSP系統在車聯網架構當中起到的是汽車和手機之間通訊的跳板,為汽車和手機提供內容和流量轉發的服務,并且承擔著汽車與服務商之間最重要的一環。TSP被視為車聯網產業鏈最核心的環節之一, 是整車廠車聯網項目的關鍵,下圖中紅框所示部分就是TSP所處的位置及承擔的職能。

可以看到,TSP角色涵蓋了Telematics Services Platform提供商(邏輯上應該包括平臺設計、開發、運營等)、呼叫中心、內容聚合、云平臺、數據中心等。理論上其中任何一方都可以憑借自身的優勢比如呼叫中心、云平臺等,成為TSP去整合其他參與者(包括對CP和SP的整合)。

就車聯網TSP 平臺而言,漏洞可能來自軟件系統設計時的缺陷或編碼時產生的錯誤,也可能來自業務在交互處理過程中的設計缺陷或邏輯流程上的不合理之處。這些缺陷、錯誤或不合理之處可能被有意或無意地利用,從而對整個車聯網的運行造成不利影響。例如系統被攻擊或控制、重要資料被竊取、用戶數據被篡改、甚至冒充合法用戶對車輛進行控制。根據車聯網TSP 平臺認證系統的實際情況并結合Web 系統的常見安全漏洞,現在分析一下TSP平臺軟件常見安全漏洞的種類:

1. SQL 注入和XSS攻擊

由于程序在編寫時,沒有對用戶輸入數據的合法性進行判斷,使應用程序存在安全隱患。可以提交一段數據庫查詢代碼,根據程序返回的結果獲得某些想要得知的數據。XSS,跨站腳本攻擊。惡意攻擊者往Web 頁面里插入惡意html 代碼,當用戶瀏覽該頁之時,嵌入其中Web 里面的html 代碼會被執行,從而達到惡意攻擊用戶的目的。

2.越權漏洞和暴力破解

越權漏洞是指由于應用程序未正確實現授權功能,造成用戶可以執行其沒有資格執行的操作,包括可以查看或修改他本身沒資格查看或修改的資源,以及可以執行用戶本身沒有的功能。暴力破解是一種針對于密碼的破譯方法,將密碼進行逐個推算直到找出真正的密碼為止。攻擊者利用該漏洞可以破解存在該漏洞的應用程序的用戶密碼。

3.文件上傳漏洞和CSRF

文件上傳漏洞是由于對用戶文件上傳部分的控制不足或者處理缺陷,而導致的用戶可以越過其本身權限向服務器上傳可執行的動態腳本文件。惡意攻擊者利用該漏洞可以直接向服務器上傳ASP 木馬、PHP 木馬等,從而控制TSP服務器。跨站請求偽造(CSRF)攻擊發起的目標都是通過偽造一個用戶請求,該請求不是用戶想發出去的請求,而對服務器或服務來說這個請求是完全合法的請求,但是卻完成了攻擊者所期望的操作。

此外,在 TSP 后臺的應用領域,還要考慮如何應對 OTA 安全風險的方法。OTA 技術即(Over-the-Air Technology)空中下載技術,通過移動通信(GSM 或 CDMA)的空中接口對 SIM 卡數據及應用進行遠程管理,由于這一過程中包含了車輛與外界數據傳輸的整個流程,因此可能存在的風險較大,更需要有一個高安全性的 TSP 后臺來進行數據安全的保障。

APP安全威脅分析

2016年,研究人員測試了多家主機廠的遠程控制APP的安全性,測試結果顯示,目前市面上大多數遠程控制APP居然連最基礎的軟件防護和安全保障都不具備,這就意味著通過root用戶的手機端或者誘導用戶下載安裝惡意程序,黑客可以很輕易地利用這些遠程控制APP竊取用戶個人信息及車輛的控制權,從而控制車輛開鎖落鎖,甚至啟動引。上述情形只適用于具備手機APP遠程控制功能的車型,而且目前也沒有發現Android平臺上有相關的惡意軟件。不過黑市論壇上已經有叫賣車主隱私信息的賣家了,包括用戶名及登錄密碼,車型及車輛識別碼,PIN碼等信息。

研究人員測試的APP大致解釋了黑客常用的幾種竊取車主信息的手段。因為目前基本上所有類似的遠程控制APP的車主個人隱私信息都在不加密的狀態下簡單地儲存在車主的手機中,對此,黑客可以通過root用戶手機,作為根用戶直接將用戶信息發送到后臺主機。或者可以誘導用戶下載惡意程序,竊取登錄信息。亦可以通過其他惡意軟件進行“覆蓋”攻擊,在用戶啟動APP的同時創立一個偽造的登錄界面誘導用戶登錄,從而竊取信息,此時黑客亦可以進行多重覆蓋攻擊,竊取用戶其余所有的個人信息。

遠程控制APP應該引入多重身份驗證,指紋驗證或者后臺聯合驗證機制來防止黑客通過惡意代碼誘導等手段進行攻擊,同時車主信息應當進行加密或分散保存,從而真正提高使用安全性。網聯汽車安全保障缺失的問題已經不是第一次被提及了,也并不僅僅是Android平臺。早在2015年,安全人員Samy Kamkar就向公眾演示了通過在車內安置一個小硬件來入侵車輛的遠程控制APP的手法,實現車主信息竊取及車輛控制權竊取。通用安吉星,克萊斯勒UConnect,奔馳MBrace和寶馬Remote均慘遭被黑。毫無疑問,隨著車主通過手機遠程控制功能更加豐富,安全風險也必然隨著陡增。

T-Box安全威脅分析

T-Box系統是通過在汽車上集成的GPS定位,RFID(射頻技術)識別,傳感器、攝像頭和圖像處理等電子元件,按照通信協議和數據交互標準,進行無線通信和信息交換的大系統網絡,也是實現智能化交通管理、智能動態信息服務和車輛智能化控制的基礎網絡。T-BOX網絡的安全系數決定了汽車行駛和整個智能交通網絡的安全,是車聯網發展的核心技術之一。

從底層硬件到云端服務開發,再到資源調配,滿足于車內多方的需求,車聯網標準終端T-Box,其作用表現在三方面功能:遠程控制功能、遠程查詢功能、安防服務功能。

與以往的軟件漏洞、網站漏洞、無線攻擊等傳統的互聯網安全思路不同,2016年,研究人員通過更加全面的技術對車聯網核心控制系統T-Box進行了安全分析并成功破解,實現了對車輛的本地控制及其它車輛遠程操作控制。為了破解T-Box,研究人員分析了T-Box的硬件結構、調試引腳、WIFI系統、串口通信、MCU固件、代碼逆向、CAN總線數據、T-Box指紋特征等研究點,成功攻破了T-Box的軟硬件安全系統,劫持了ARM和MCU單片機之間的串口協議數據(部分車機采用了這種結構),實現對協議傳輸數據的篡改,從而可以修改用戶的指令或者發送偽造命令到CAN控制器中,實現了對車輛的本地控制和遠程操作控制。

IVI安全威脅分析

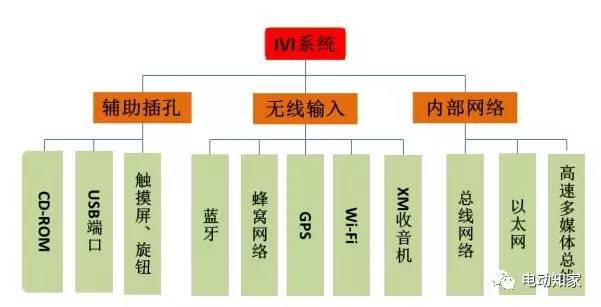

IVI (In-Vehicle Infotainment 簡稱IVI),是采用車載專用中央處理器,基于車身總線系統和互聯網服務,形成的車載綜合信息娛樂系統。IVI能夠實現包括三維導航、實時路況、IPTV、輔助駕駛、故障檢測、車輛信息、車身控制、移動辦公、無線通訊、基于在線的娛樂功能及TSP服務等一系列應用,極大的提升了車輛電子化、網絡化和智能化水平。

IVI提供的攻擊面比其他任何車輛部件都廣,對IVI的攻擊也可分為軟件攻擊和硬件攻擊。軟件攻擊方面可以通過軟件升級方式獲得訪問權限,進入目標系統。

如果感覺攻擊硬件比攻擊軟件更為得心應手,并且可將IVI從目標車輛拆下,那么也可以從硬件下手。

其中一個案例,2016年, Vulnerability實驗室的安全研究人員公布了寶馬車載娛樂系統的兩個Web 0day漏洞。其中一個漏洞是VIN會話劫持,這是一個會話漏洞,惡意用戶可以借此獲取另一用戶的VIN(車輛識別號)。VIN是車輛匹配用戶賬戶的ID號,VIN碼被用于將ConnectedDrive設置備份到他們自己的賬戶上。在Web網站上改變這些設置后,系統就會將改變同步到汽車和連入的移動APP里,通過繞過VIN會話驗證,然后使用另一個VIN接入訪問以編輯其他用戶的汽車設置。具體的流程如下:

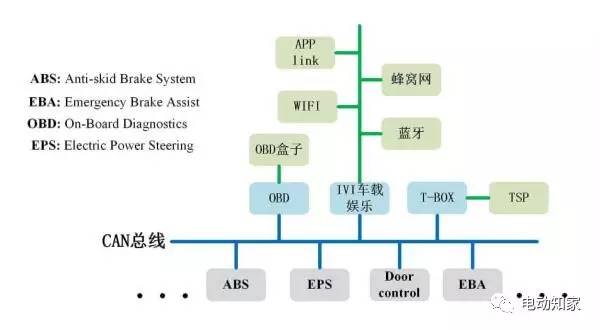

Can-bus總線安全威脅分析

上圖給出了汽車CAN總線的遠程打擊面。汽車電子元器件在車內都是通過CAN網絡相連接的,電子元器件之間是通過CAN包進行通信的。OBD會經過CAN總線鏈接到ECU,然后利用ECU對每個傳感器進行調用并分析出相關信息,通過CAN總線傳送回OBD接口,匯總并整理好相關信息給手機App進行顯示。

盡管CAN總線的數據鏈路層協議是確定的,但是在應用層,不同的汽車品牌甚至是不同的車型都有不同的定義。在應用層,CAN數據幀主要有兩個部分值得我們關注:一方面是ID字段的意義,對于某一個ID的數據包,它的發送者和接收者是未知的;另一方面是數據段的含義,數據段不同部分代表的含義也不清楚。不同的汽車廠商會定義自己的CAN總線通信矩陣,這個矩陣定義了ID字段所對應的ECU,同時也定義了數據段所對應的實際含義。而這個通信矩陣汽車廠商只提供給其汽車部件生產者,不會告知給第三方。所以對于攻擊者來說,若想獲得汽車的控制權,研究如何通過逆向工程、模糊測試等方法獲得其通信矩陣并破解汽車的應用層總線協議就顯得至關重要。

隨著汽車技術的發展,有越來越多的汽車都進使用了總線結構及電子化、智能化技術,近年來汽車破解事件日益突出。為了更好的研究汽車信息安全技術,360汽車信息安全實驗室獨立開發了一套汽車信息安全檢測平臺和框架--CAN-Pick,可以被安全研究人員和汽車行業/OEM的安全測試人員使用進行黑盒測試。本軟件可以發現電子控制單元ECU、中間人測試攻擊、模糊測試攻擊、暴力破解、掃描監聽CAN總線報文、被動的分析驗證CAN總線報文中的校驗和和時間戳。同時可以對于分析出來的報文可以通過可視化的方式分析出報文的變化量,從而確定控制報文的區間值。通時還可以在平臺內共享可編程的汽車測試用例。之前我們通過演示對BYD汽車的總線數據的破解,來展示CAN-Pick工具的強大能力并且系統的介紹汽車總線協議的逆向分析方法,演示對于汽車總線的注入攻擊,突破汽車總線安全設計。未來可以通過該工具做為中間人,在不增加汽車執行器的情況下實現對汽車的自動控制功能。

ECU安全威脅分析

ECU(Electronic Control Unit)電子控制單元,是汽車專用微機控制器,它和普通的單片機一樣,由微處理器、存儲器、輸入/輸出接口、模數轉換器以及整形、驅動等大規模集成電路組成。電控單元的功能是根據其內存的程序和數據對空氣流量計及各種傳感器輸入的信息進行運算、處理、判斷,然后輸出指令。一輛汽車通常有幾十個甚至更多的電子控制器,其中許多被連成網絡,相互進行通信。大多數汽車的電子控制模塊具備一些防止其代碼和操作遭到篡改的措施,這些措施的保護力度強弱不一。

ECU攻擊也可分為這樣三種不同的類別:

前門(front door)攻擊:劫持原始設備制造商(OEM)的訪問機制。第二代車載診斷系統標準規定,車輛可以通過OBD連接器進行重新編程,因此對原廠編程方法進行逆向工程是一種有保證的攻擊方式。

后門(back door)攻擊:使用更為傳統的硬件黑客手段。汽車的電子控制模塊也是嵌入式系統,因此可以對其運用常規硬件攻擊手段。

漏洞利用:檢測并發現非預期訪問機制。通常而言,漏洞利用代碼是基于bug或問題構建的。bug極有可能導致系統崩潰、重啟或執行駕駛人員非預期的功能,其中的一些bug給了緩沖出溢出攻擊的機會,通過非預期輸入為控制受bug影響的設備打開一扇大門。構造巧妙的輸入能夠觸發bug,導致設備執行攻擊者提供的惡意代碼,而不是觸發常規故障狀態。

下面以汽車發動機ECU為例,對ECU的固件進行逆向分析,ECU的本質和單片機一樣,可以被外部設備進行固件的刷寫,也可以通過外部設備將其固件提取出來進行分析。通過分析CAN總線數據,部分ECU功能和數據流是無法完全分析出來的,通過對ECU固件的逆向,分析ECU代碼,可以獲得其功能、指令集等。

同時,ECU能被刷寫固件的特點也為攻擊者提供了一個攻擊難度較大,但是危害也較大的攻擊入口。攻擊者通過遠程更新ECU固件,將惡意代碼刷寫入ECU便可以輕易的干擾整個車內網絡,造成無法估計的損失。ECU 固件的讀取和普通設備的固件讀取類似,但是也有差別。相似之處就是都需要硬件設備支持,不同之處在于接口方式的不同。

當然有的需要將 ECU 拆解下來進行固件讀取,而有的可以直接通過 OBD 口進行固件讀取,通過 OBD 讀取更加簡單。固件信息提取時,首先通過二進制數據中的字符串來看看該 ECU 固件的有哪些信息,其次必須知道該固件的 MCU 類型,以便知道該 ECU 采用指令集類型。這里會用到 binwalk工具和Bosch Me7x 插件,通過該插件會成功找到了一些關鍵函數和 MAP 表。

為了識別出更多 MAP表,需要一個更加專業的工具-winols,該款工具可以很好的識別出 ECU 固件中 MAP 并且能夠實現這些數據的 2D、 3D 展示,最強大的是可以實現 MAP 數據的編輯和校驗,即便是加密處理過的數據也可以自行解密。

車間通信安全威脅分析

車聯網是以車內網、車際網和車載移動互聯網為基礎,按照約定的通信協議和數據交互標準,在V-X(V:vehicle,X:車、路、行人及互聯網等)之間,進行無線通訊和信息交換的系統網絡。目前,全球還沒有統一的車間通信標準。美國于1998年推出了DSRC作為車間通信標準,DSRC以IEEE 802.11p(WAVE)作為物理層標準,IEEE 802.11p由IEEE 802.11標準擴充,專門應用于車用環境的無線通信技術,采用5.850~5.925GHz中的75MHz頻段作為通信頻段,傳輸距離可以達到1000米。DSRC系統包含車載裝置(On Board Unit, OBU)與路側裝置(Road Site Unit, RSU)兩項重要組件,透過OBU與RSU提供車間與車路間信息的雙向傳輸。

雖然大部分V2V技術和安全策略還未出臺,但已知的是:蜂窩網、DSRC和混合通信的安全性均基于某種類似Web網站上SSL模型的公鑰基礎設施(PKI,Pubilc Key Infrastructure)模型。通過生成公鑰和私鑰對,用戶可以使用PKI系統的加密和解密文件中創建數字簽名并發送到網絡上。公鑰可以公開交換,用于對目的地之間的數據進行加密。一旦加密完成,只有私人秘鑰可用于對數據進行解密,數據使用發件人的私鑰簽名是為了驗證數據來源。

盡管在DSRC應用層上已有身份認證和傳輸加密措施,但是在鏈路層上的通信是沒有加密的。攻擊者可以通過購買具備DSRC功能的設備,或者使用軟件定義的無線電,制作自己的DSRC接收器,就可以在接收器的有效距離內接收車輛的相關信息,如尺寸、位置、速度、方向以及最近300米內的行車路徑,并使用這些信息跟蹤目標車輛。例如,如果攻擊者知道目標車輛的制造商和型號以及尺寸,他們就可以在目標人家的附近設置接收器,遠程接收目標車輛何時駛出接收器的范圍,這樣攻擊者可以獲得車主離開住宅的時間。除此之外,在V2V系統的實現中還存在有其他的安全隱患:如攻擊者阻止自己的車輛發送信息,從而隱藏自己的駕駛行為;收集某一車輛的信息,并利用它們來識別某個特定的駕駛員;攻擊者偽造身份發送虛假消息等。車間通信不僅僅涉及到無線通信領域的信號竊取、信號干擾等固有安全問題,惡意行為人對車間通信的安全性影響也是不能忽視的。來源:車云網

官方微信:日成最新資訊

官方微信:日成最新資訊 移動官網

移動官網 官方商城

官方商城